Двухфакторная аутентификация — это метод защиты учетных записей и данных, который требует не только знание пароля, но и подтверждение личности через дополнительный фактор, такой как SMS-код, биометрические данные или аппаратные устройства. Однако, как любая технология, двухфакторная аутентификация не лишена уязвимостей и методов обхода.

Существует несколько способов обойти двухфакторную аутентификацию, при условии, что злоумышленник получит доступ к вашему устройству или узнает ваш пароль. Один из таких способов — атака «перехват хода» (man-in-the-middle), когда злоумышленник перехватывает и подделывает коммуникацию между вами и сервисом, получая доступ к кодам подтверждения двухфакторной аутентификации.

Для защиты от обхода двухфакторной аутентификации рекомендуется использовать дополнительные меры безопасности, такие как использование аппликативных паролей, биометрических методов или сервисов уведомлений о подозрительной активности. Важно помнить, что безопасность вашей учетной записи зависит от сочетания различных методов защиты и бдительности в использовании интернет-сервисов.

Безопасность при работе

Для обеспечения безопасности рекомендуется использовать многофакторную аутентификацию, включая двухфакторную. Это добавляет дополнительный слой защиты и делает доступ к данным более надежным.

- Обязательно используйте надежные пароли для своих учетных записей.

- Не делитесь своими учетными данными с посторонними лицами.

- Постоянно обновляйте программное обеспечение и операционные системы для устранения уязвимостей.

- Учитывайте рекомендации по безопасности от ваших служб информационной безопасности.

Помните, что обход двухфакторной аутентификации – это серьезное нарушение безопасности, которое может привести к утечке данных и компрометации личной информации.

Методы защиты данных

- Шифрование: Использование шифрования позволяет защитить данные от несанкционированного доступа путем преобразования информации в зашифрованный формат.

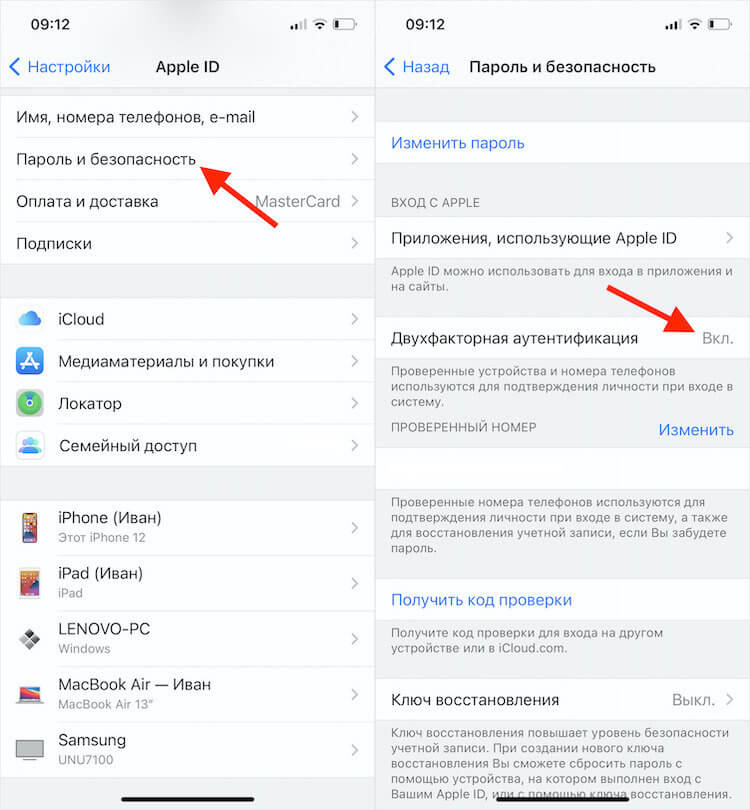

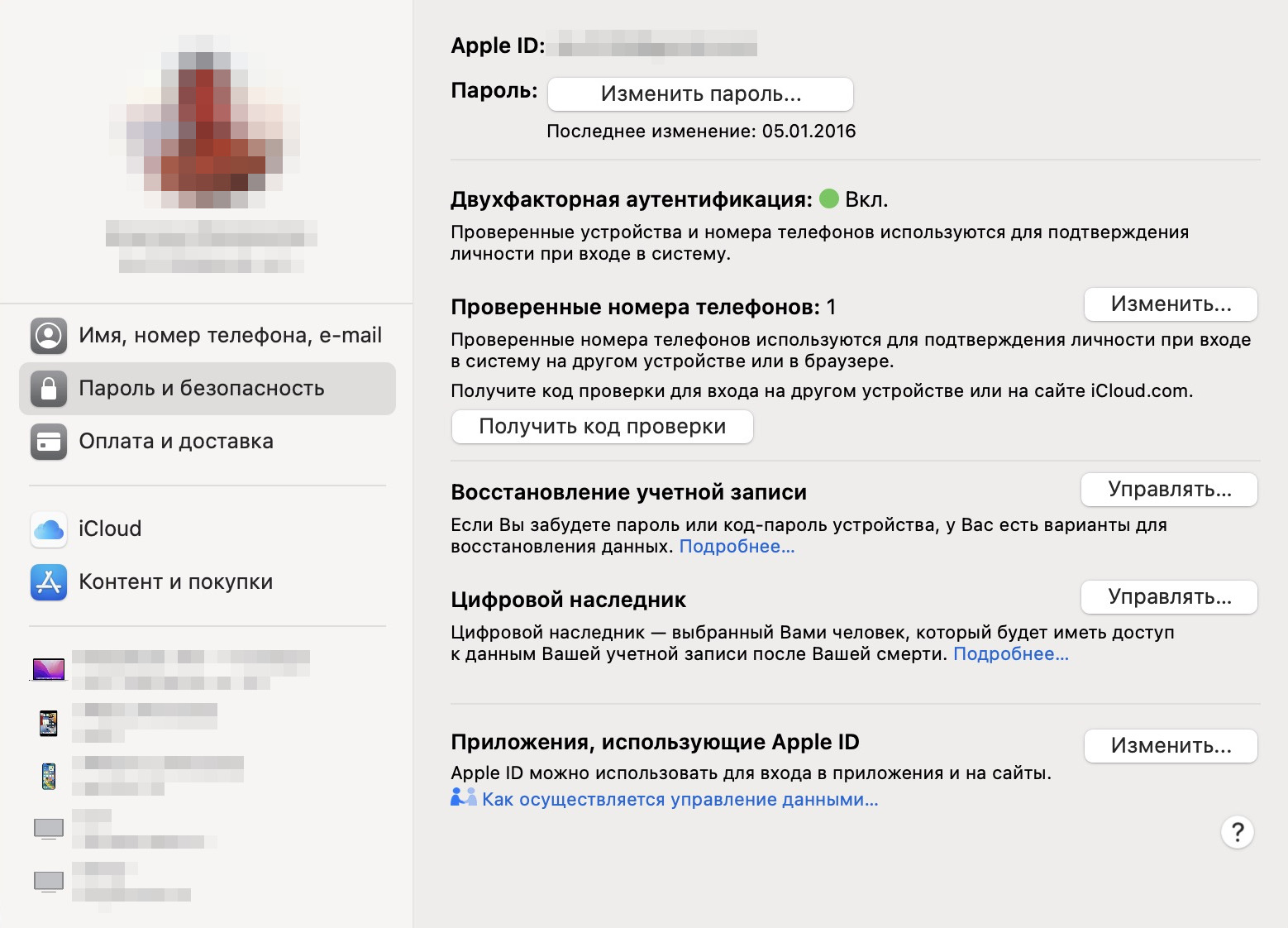

- Двухфакторная аутентификация: Этот метод обеспечивает двойную проверку личности пользователя, требуя не только пароль, но и дополнительный фактор аутентификации, например, код из текстового сообщения или приложения.

- Многофакторная аутентификация: Комбинация нескольких факторов аутентификации, таких как что-то, что вы знаете (пароль), что-то, что у вас есть (токен), и что-то, что вы являетесь (биометрические данные).

- Фильтрация сетевого трафика: Применение механизмов фильтрации трафика помогает обнаруживать и блокировать атаки на сеть и защищает данные от утечек.

Использование комбинации различных методов защиты данных увеличивает уровень безопасности и помогает предотвращать утечки и несанкционированный доступ к конфиденциальной информации.

Двухфакторная аутентификация: основные принципы

Основной принцип 2FA состоит в использовании двух независимых факторов для аутентификации:

- Фактор знания: что пользователь знает (например, пароль, PIN-код).

- Фактор владения: что пользователь имеет (например, устройство для получения SMS-кода, физический ключ).

Комбинация этих двух факторов делает процесс аутентификации более надежным, так как даже если злоумышленник узнает пароль, ему все равно потребуется второй фактор для доступа к учетной записи.

Обход двухфакторной аутентификации

Возможные уязвимости системы

Даже при использовании двухфакторной аутентификации, система может быть уязвима к различным видам атак. Ниже перечислены основные уязвимости, которые могут быть использованы злоумышленниками:

- Социальная инженерия: злоумышленники могут попытаться обмануть пользователя и получить доступ к его учетной записи;

- Перехват смс-сообщений: злоумышленники могут использовать уязвимости в сети сотовой связи для перехвата кодов подтверждения, отправляемых по смс;

- Фишинг: злоумышленники могут создавать фальшивые сайты или электронные письма, имитирующие легитимные сервисы, чтобы получить учетные данные пользователя;

- Атаки посредника: злоумышленники могут попытаться перехватить трафик между устройством пользователя и сервером с целью получения доступа к учетным данным;

- Уязвимости на стороне сервера: возможно наличие уязвимостей в самой системе аутентификации, которые могут быть использованы для обхода защиты.

Для защиты от данных уязвимостей рекомендуется использовать дополнительные меры безопасности, такие как регулярное обновление программного обеспечения, обучение пользователей правилам безопасности и мониторинг аномальной активности.

Способы повышения безопасности

1. Используйте надежные пароли, состоящие из букв, цифр и специальных символов.

2. Активируйте защиту аккаунта с помощью биометрической аутентификации, такой как сканер отпечатков пальцев или распознавание лица.

3. Подключите дополнительные слои защиты, такие как шифрование данных и использование виртуальных частных сетей (VPN).

4. Обновляйте программное обеспечение и операционные системы на всех устройствах, чтобы исправить уязвимости безопасности.

5. Внимательно относитесь к фишинговым попыткам и не предоставляйте личные данные безопасности в подозрительных сообщениях.