В современном мире компьютерные сети играют огромную роль в нашей повседневной жизни. Они позволяют людям обмениваться информацией, работать удаленно, общаться и многое другое. Однако, чтобы получить доступ к компьютерной сети, необходимо понять основы и принципы ее функционирования.

Доступ в компьютерных сетях – это возможность подключения к сети и использования ресурсов, которые она предоставляет. Как правило, доступ может быть разрешен или запрещен в зависимости от заданных правил и настроек безопасности.

Для получения доступа к компьютерной сети необходимо иметь соответствующую учетную запись, которая подтверждает вашу легитимность и право на использование ресурсов сети. В зависимости от типа сети и организации, эта учетная запись может быть выдана администратором сети или создана самостоятельно.

Основными принципами доступа в компьютерных сетях являются конфиденциальность, целостность и доступность. Конфиденциальность гарантируется защитой данных от несанкционированного доступа, целостность – защитой данных от изменений или повреждений, а доступность – обеспечением доступа к ресурсам сети в любое удобное для пользователя время.

Что такое доступ в компьютерных сетях?

Доступ в компьютерных сетях – это возможность подключиться к сети и получить доступ к ресурсам, которые доступны в этой сети. Доступ может быть ограниченным или неограниченным в зависимости от настроек системы.

В компьютерных сетях существуют различные уровни доступа. Наиболее распространенные уровни доступа включают:

- Пользовательский доступ – доступ, предоставляемый конечным пользователям. Пользователи могут получить доступ к ресурсам сети, таким как файлы, папки, принтеры и т.д. Обычно пользовательский доступ ограничен определенными правами доступа.

- Административный доступ – доступ, предоставляемый администраторам сети. Администраторы имеют расширенные полномочия и могут управлять всей сетью, включая настройку и обслуживание ее компонентов.

- Гостевой доступ – ограниченный доступ, предоставляемый временным пользователям или пользователям, не имеющим постоянного доступа к сети. Гостевой доступ может быть ограничен только чтением или определенным набором функций.

Доступ в компьютерных сетях может быть установлен с использованием различных методов аутентификации, таких как пароль, биометрическая идентификация, сертификаты и другие. В зависимости от настроек безопасности, доступ к сети может быть ограничен по IP-адресу, времени доступа, типу устройства и другим параметрам.

Важно обеспечить безопасность доступа в компьютерных сетях, чтобы предотвратить несанкционированный доступ и защитить конфиденциальность данных. Это может включать в себя использование сильных паролей, шифрование данных, многофакторную аутентификацию и другие меры безопасности.

Определение доступа в компьютерной сети

Доступ в компьютерной сети — это возможность получения или предоставления пользователю различных ресурсов и услуг, которые доступны в рамках сети. Доступ может быть ограничен или неограничен в зависимости от настроек и политик безопасности сети.

Доступ в компьютерной сети может быть получен как локально, находясь в пределах одного физического помещения, так и удаленно, через интернет. Ограничения доступа в сети обычно устанавливаются с целью обеспечения безопасности и защиты конфиденциальной информации.

Ограничение доступа в сеть может осуществляться на различных уровнях:

- Физический уровень: на этом уровне ограничение доступа осуществляется с помощью физических мер безопасности, например, ограничением доступа в помещения с серверами или сетевыми коммутаторами.

- Уровень сетевых устройств: на этом уровне доступ может быть ограничен с помощью настроек маршрутизаторов, коммутаторов и брандмауэров. Настройка правил фильтрации трафика и установка виртуальных частных сетей (VPN) позволяют контролировать доступ к определенным ресурсам.

- Уровень приложений: на этом уровне доступ может быть ограничен с помощью аутентификации и авторизации пользователей. Аутентификация — это процесс проверки подлинности пользователя, а авторизация — процесс предоставления определенных привилегий после успешной аутентификации.

Доступ в компьютерной сети может быть ограничен различными способами, такими как использование паролей, шифрования трафика, использование биометрических данных или специальной криптографии. Ограничение доступа к сети является важной составляющей безопасности и помогает предотвратить несанкционированный доступ и потенциальные угрозы для информации и ресурсов в компьютерной сети.

Значение доступа для работы с компьютерными ресурсами

Доступ в компьютерных сетях играет важную роль при работе с компьютерными ресурсами. Он позволяет пользователям получать доступ к различным файлам, данным и программам, которые хранятся на компьютерах и серверах в сети.

Доступ может быть различным и управляться различными правилами и политиками. Он может быть открытым, когда все пользователи имеют право получить доступ к определенному ресурсу без ограничений. Однако чаще доступ ограничен и управляется различными механизмами безопасности и аутентификации.

Для обеспечения безопасного доступа может использоваться аутентификация, которая позволяет проверить личность пользователя и установить его права доступа. Различные методы аутентификации могут быть использованы, такие как парольная аутентификация, биометрическая аутентификация или использование специальных устройств, например, токенов или смарт-карт.

Организации часто устанавливают политики доступа, которые определяют права доступа для различных категорий пользователей или групп пользователей. Например, администраторы сети могут иметь полный доступ ко всем ресурсам, а пользователи могут иметь ограниченные права доступа.

Доступ может быть получен к различным типам ресурсов, таким как файлы, папки, принтеры, базы данных или веб-сайты. Как правило, для получения доступа к ресурсам необходимы определенные разрешения или права доступа, которые определяются администраторами сети.

Также доступ может быть ограничен по времени или местоположению. Например, пользователи могут иметь доступ к ресурсам только в определенное время или только из определенных сетей или стран.

В целом, доступ в компьютерных сетях играет важную роль в обеспечении безопасности и эффективности работы с компьютерными ресурсами. Он позволяет пользователям получать доступ только к необходимым им данным и программам, а также обеспечивает контроль и управление доступом в соответствии с политиками организации.

Классификация доступа в компьютерных сетях

Доступ в компьютерных сетях – это возможность получить права для использования ресурсов сети или для выполнения определенных действий на уровне сетевого протокола.

1. Физический доступ

Физический доступ представляет собой возможность подключиться к компьютерной сети путем подключения кабеля или использования беспроводной связи. Контроль за физическим доступом осуществляется через использование систем аутентификации, например, паролей, биометрических данных или специальных ключей доступа.

2. Логический доступ

Логический доступ предоставляет доступ к сетевым ресурсам через авторизацию и аутентификацию пользователя. Обычно этот тип доступа осуществляется с использованием имени пользователя и пароля. Существует несколько методов логического доступа, таких как доступ на основе ролей, многофакторная аутентификация и привилегированный доступ.

3. Разделение доступа

Разделение доступа — это процесс создания отдельных зон или сегментов в компьютерной сети, где доступ к каждой зоне контролируется и ограничивается. Цель разделения доступа — защита от несанкционированного доступа внутри сети и установление различных уровней доступа для разных пользователей.

4. Управление доступом

Управление доступом — это установление политик и процедур, которые определяют, кто имеет право получить доступ к определенным ресурсам сети или выполнить определенные действия. Управление доступом может включать установку паролей, управление правами пользователей, мониторинг активности пользователей и реагирование на нарушения безопасности.

5. Аудит доступа

Аудит доступа — это процесс записи и анализа активности пользователей в компьютерной сети, чтобы выявить потенциальные нарушения безопасности или некорректное использование ресурсов. Аудит доступа помогает в обнаружении и предотвращении несанкционированного доступа и восстановлении системы после атаки или нарушения безопасности.

6. Физическая безопасность

Физическая безопасность — это меры, предпринимаемые для защиты физической инфраструктуры компьютерной сети, такие как серверные комнаты, коммутационные шкафы и сетевые устройства. Физическая безопасность включает использование замков, видеонаблюдения, контроля доступа и других мер безопасности для предотвращения несанкционированного доступа к сети.

| Тип доступа | Описание |

|---|---|

| Физический доступ | Возможность подключиться к сетевым устройствам физически |

| Логический доступ | Авторизация и аутентификация пользователя для доступа к ресурсам |

| Разделение доступа | Создание зон с разными уровнями доступа и контролем доступа внутри сети |

| Управление доступом | Установка политик и процедур для контроля доступа |

| Аудит доступа | Запись и анализ активности пользователей в сети |

| Физическая безопасность | Меры по защите физической инфраструктуры сети |

Основы доступа в компьютерных сетях

Доступ в компьютерных сетях – это возможность подключиться к сети и использовать ее ресурсы для передачи данных и коммуникации с другими узлами.

В компьютерных сетях существует несколько уровней доступа:

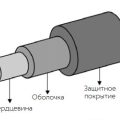

- Физический уровень – это уровень, на котором происходит передача данных по физическим каналам связи. Он включает в себя аппаратные и физические параметры, такие как кабели, разъемы, сигналы, скорость передачи данных.

- Канальный уровень – здесь происходит формирование и разделение данных на кадры. На этом уровне используются MAC-адреса устройств для идентификации отправителей и получателей. Примеры протоколов на канальном уровне — Ethernet, Wi-Fi.

- Сетевой уровень – на этом уровне осуществляется маршрутизация данных. Здесь данные разбиваются на пакеты и передаются через несколько сетей с использованием IP-адресов. Примеры протоколов сетевого уровня — IP, ICMP, ARP.

- Транспортный уровень – на этом уровне происходит установка соединений, управление потоком данных и гарантия доставки данных без ошибок. Примеры протоколов транспортного уровня — TCP, UDP.

- Прикладной уровень – этот уровень отвечает за предоставление приложений для работы с данными. На прикладном уровне происходит передача данных между программами. Примеры протоколов прикладного уровня — HTTP, FTP, SMTP.

Для получения доступа к компьютерной сети необходимо иметь соответствующие права доступа и учетную запись. Разрешения и политики доступа настраиваются администратором сети для обеспечения безопасности и конфиденциальности данных.

Доступ в компьютерных сетях может быть проводным или беспроводным. Для проводного доступа используются сетевые кабели, а для беспроводного – Wi-Fi или Bluetooth.

| Тип доступа | Преимущества | Недостатки |

|---|---|---|

| Проводной | Более стабильный и быстрый | Ограниченное расстояние и проводная инфраструктура |

| Беспроводной | Мобильность и отсутствие проводов | Меньшая скорость передачи и зависимость от сигнала |

В зависимости от типа доступа и уровня безопасности, существуют различные методы аутентификации и шифрования данных, чтобы защитить сеть от несанкционированного доступа и атак.

Знание основ доступа в компьютерных сетях позволяет эффективно использовать ресурсы сети, обеспечивать безопасность передачи данных и работать с различными протоколами и устройствами.

Модуляция и демодуляция сигналов

Модуляция — это процесс изменения одного сигнала, называемого несущим, в соответствии с изменениями другого сигнала, называемого модулирующим. Несущий сигнал имеет определенные характеристики, такие как амплитуда, частота или фаза, которые изменяются в зависимости от значения модулирующего сигнала.

С помощью модуляции можно передавать информацию по среде связи. В компьютерных сетях модуляция используется для передачи данных по физическим каналам связи, таким как провода или радиосигналы.

Существуют различные методы модуляции, включая амплитудную модуляцию (АМ), частотную модуляцию (ЧМ) и фазовую модуляцию (ФМ). Каждый метод имеет свои преимущества и недостатки, и выбор метода зависит от условий передачи данных.

Демодуляция — это процесс восстановления модулирующего сигнала из модулированного сигнала. Для этого используется демодулятор, который преобразует изменения несущего сигнала обратно в вид модулирующего сигнала.

Демодуляция является необходимым этапом при получении и дешифрации переданных данных. Например, при передаче звукового сигнала по радио, звуковая информация модулируется радиочастотным сигналом. Приемник должен демодулировать сигнал, чтобы восстановить оригинальный аудиосигнал.

Модуляция и демодуляция являются важными процессами в сетевых коммуникациях, позволяющими эффективно передавать данные на большие расстояния. Они применяются в различных технологиях связи, включая проводные и беспроводные сети.

Передача данных и протоколы

Передача данных в компьютерных сетях осуществляется с помощью протоколов. Протоколы определяют правила, по которым происходит обмен данными между различными устройствами в сети.

Протоколы могут быть различными и зависят от уровня модели OSI (Open Systems Interconnection). Всего в модели OSI выделяют семь уровней, каждый из которых отвечает за определенные аспекты передачи данных.

- Физический уровень — отвечает за передачу битов по физической среде. На этом уровне используются различные физические среды передачи, такие как электрические провода, оптические волокна или радиоволны.

- Канальный уровень — обеспечивает передачу данных между смежными устройствами в сети. На этом уровне применяются протоколы, такие как Ethernet или Wi-Fi, которые определяют правила передачи данных между сетевыми устройствами.

- Сетевой уровень — отвечает за маршрутизацию данных в сети. На этом уровне применяются протоколы, такие как IP (Internet Protocol), которые определяют адресацию и маршрутизацию пакетов данных по сети.

- Транспортный уровень — обеспечивает надежную передачу данных между конечными устройствами. На этом уровне применяются протоколы, такие как TCP (Transmission Control Protocol), которые обеспечивают управление потоком данных и проверку доставки.

- Сеансовый уровень — осуществляет установление, поддержание и завершение соединения между устройствами. На этом уровне применяются протоколы, такие как SSH (Secure Shell), которые обеспечивают защищенное соединение.

- Представительный уровень — отвечает за преобразование данных в формат, понятный приложениям. На этом уровне применяются протоколы, такие как HTTP (Hypertext Transfer Protocol), которые определяют формат передачи веб-страниц и других данных.

- Прикладной уровень — обеспечивает взаимодействие приложений в сети. На этом уровне применяются протоколы, такие как FTP (File Transfer Protocol), SMTP (Simple Mail Transfer Protocol) и другие.

Каждый уровень модели OSI имеет свой набор протоколов, которые работают на этом уровне. Эти протоколы взаимодействуют между собой, чтобы обеспечить передачу данных в компьютерной сети.

Протоколы передачи данных играют ключевую роль в работе сетей, их разработка и поддержка являются важной задачей для сетевых специалистов.

Сетевые адаптеры и подключение к сети

Сетевой адаптер, также известный как сетевой интерфейс или сетевая карта, является аппаратным устройством, которое позволяет компьютеру подключаться к компьютерным сетям и обмениваться данными с другими устройствами в сети. Он преобразует данные от компьютера в формат, понятный для передачи по сети, и обеспечивает физическое подключение между компьютером и сетью.

Сетевые адаптеры могут быть различного типа и подключаться к сети разными способами. Один из наиболее распространенных типов сетевого адаптера — Ethernet-адаптер, который используется для проводного подключения к локальным сетям. Ethernet-адаптеры обычно имеют разъем RJ-45, который используется для подключения к сетевому кабелю.

Для беспроводного подключения к сети используются Wi-Fi адаптеры. Wi-Fi адаптеры обычно встроены в ноутбуки и мобильные устройства, но могут быть также приобретены отдельно и подключены к компьютеру с помощью интерфейса USB.

- Ethernet-адаптеры используются для проводного подключения к сети.

- Wi-Fi адаптеры используются для беспроводного подключения к сети.

Чтобы подключить компьютер к сети с помощью сетевого адаптера, необходимо выполнить следующие шаги:

- Подключите сетевой кабель к Ethernet-адаптеру, если вы используете проводное подключение.

- Если используете Wi-Fi адаптер, убедитесь, что он включен и настроен для подключения к беспроводной сети.

- Настройте на компьютере сетевые параметры, такие как IP-адрес, маска подсети и шлюз по умолчанию. Эти параметры могут быть настроены автоматически при подключении к сети, или их можно задать вручную.

- Проверьте соединение, отправив тестовый запрос на другое устройство в сети или открыв веб-страницу.

Сетевые адаптеры и подключение к сети являются неотъемлемой частью работы компьютера в сети. Без работы сетевого адаптера компьютер не сможет обмениваться данными с другими устройствами в сети и использовать функции сети, такие как доступ в Интернет или совместное использование файлов и принтеров.

Успешное подключение к сети с помощью сетевого адаптера обеспечивает доступ к ресурсам сети и возможность коммуникации с другими устройствами, что позволяет выполнять различные задачи с использованием сетевых возможностей.

Вопрос-ответ:

Что такое доступ в компьютерных сетях?

Доступ в компьютерных сетях — это возможность получения пользователем разрешения на подключение к определенным ресурсам или сервисам в сети. Он позволяет пользователям взаимодействовать с другими устройствами и получать информацию из сети или передавать ее.

В каких случаях может быть ограничен доступ в компьютерных сетях?

Доступ в компьютерных сетях может быть ограничен по различным причинам. Например, ограничения могут быть установлены администратором сети для предотвращения несанкционированного доступа к конфиденциальной информации или ресурсам. Также доступ может быть ограничен ограничениями, установленными провайдером или владельцем сети для контроля и управления трафиком или для соблюдения правил и законов. Есть и другие причины, ограничивающие доступ, включая технические проблемы или недоступность сетевого ресурса.

Какие основные принципы регулируют доступ в компьютерных сетях?

Основные принципы, регулирующие доступ в компьютерных сетях, включают аутентификацию, авторизацию и аудит. Аутентификация — это процесс проверки личности или подлинности пользователя или устройства. После успешной аутентификации пользователю предоставляется доступ к определенным ресурсам. Авторизация — это процесс определения прав доступа пользователя к ресурсам или сервисам в сети. Аудит — это процесс контроля и записи действий пользователей или устройств для обеспечения безопасности и предотвращения несанкционированного доступа или злоупотребления правами.

Какими методами можно ограничить доступ в компьютерных сетях?

Существует несколько методов ограничения доступа в компьютерных сетях. Один из них — использование паролей или пин-кодов для аутентификации пользователей. Другой метод — использование механизма контроля доступа на основе прав доступа, где каждому пользователю назначаются определенные права на доступ к определенным ресурсам. Еще один метод — использование брандмауэра или межсетевого экрана для фильтрации сетевого трафика и блокировки нежелательных подключений. Также доступ можно ограничить с помощью виртуальных частных сетей (VPN) или использования сетевых протоколов, поддерживающих шифрование и безопасное подключение.